Große Unternehmen aus unterschiedlichen Branchen waren schon Opfer von Hacker-Angriffen, obwohl sie sicher die nötigen Ressourcen gehabt hätten, um vorbeugende Maßnahmen zu ergreifen. Aber auch kleine Gesundheitseinrichtungen, deren Verantwortliche wohl nie auf die Idee gekommen wäre, dass sie ins Fadenkreuz von Kriminellen geraten könnten. Kurzum: Cyber-Attacken können jeden treffen! Umso wichtiger ist es, Maßnahmen für die IT-Sicherheit zu treffen, damit der eigene Betrieb, die Software und vor allem sensible Daten bestmöglich geschützt sind.

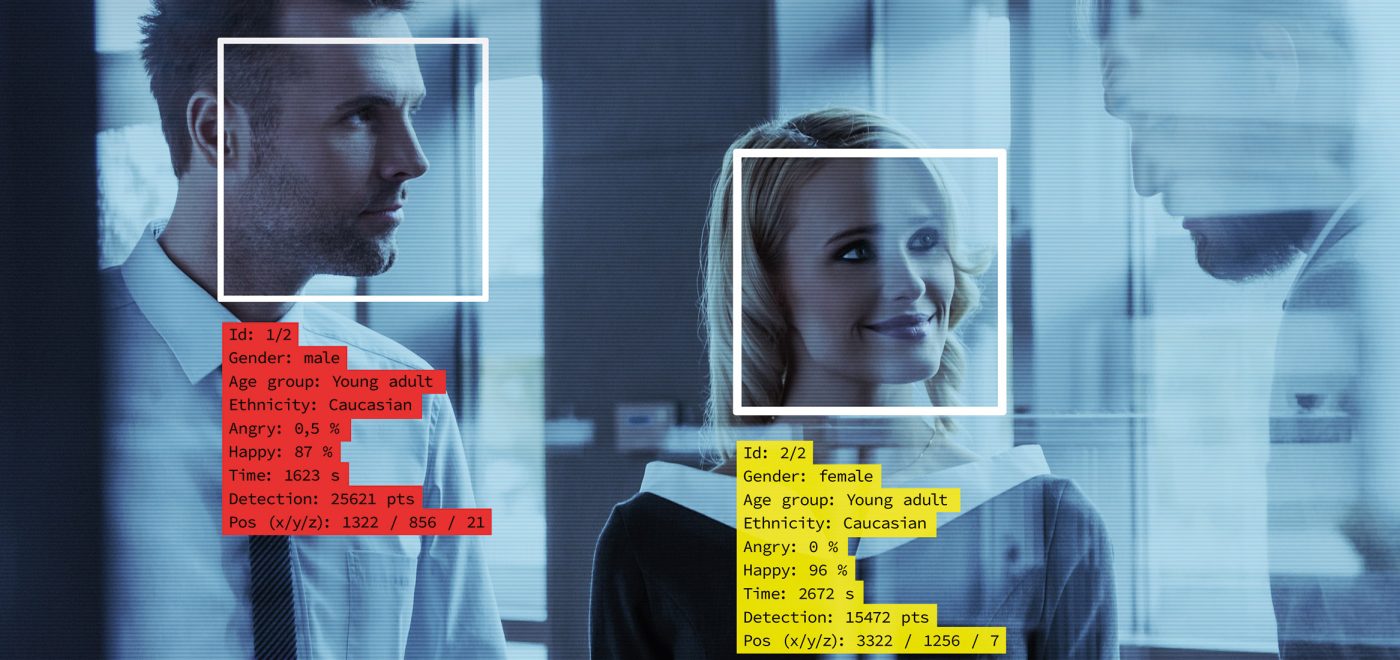

… fragen sich viele von uns. Denn noch immer ist die digitale Welt ein für Laien schwer verständlicher Kosmos. Wo überall lauern die Gefahren? Genau diese Frage stellen sich Hacker und auch Sicherheitsexperten. Die einen suchen nach Schwachstellen in elektronischen Systemen, die sie als „Eintrittstore“ nutzen. Die anderen versuchen diese Schwachstellen ebenfalls zu finden – allerdings, um sie zu beseitigen. Der häufigste Türöffner ist auch im Jahr 2022 der Mensch. Noch immer passiert es, dass Mitarbeiter unbedacht Mail-Anhänge öffnen oder auf Links klicken. Neben diesen klassischen Phishing-Mails gibt es mittlerweile das „Social Engineering“ als weitere Form der illegalen Datenbeschaffung. Hier werden Menschen durch List, Täuschung oder schlicht durch Erpressung dazu gebracht, vertrauliche Informationen weiterzugeben.

Das Gegenrezept ist in beiden Fällen das Gleiche: schulen, schulen und noch mal schulen. Alle im Betrieb müssen sich im Klaren sein, welche Gefahren im E-Mail-Programm lauern, dass es gerade in Stresssituationen oft besser ist, die Finger vom Posteingang zu lassen, aber auch, welchen Wert sichere Passwörter haben.

Zugegeben, ein Mitarbeiter kann mit einem unüberlegten Klick Unheil stiften, er ist aber nie allein verantwortlich. Erst die Kombination von menschlichem Fehlverhalten und veralteten (Sicherheits-)Systemen führt dazu, dass sich Hacker Zutritt zu Ihrem Netzwerk verschaffen und es im schlimmsten Fall sogar lahmlegen können.

Zwei klassische Beispiele:

Mehrere Mitarbeiter der HOGAST-Unternehmensgruppe haben sich intensiv mit dem Thema IT-Security befasst. Sie stehen Ihnen mit ihrem eigenen Fachwissen zur Verfügung, können aber auch Lieferpartner vermitteln, die …

… Ihre Computersysteme analysieren und Schwachstellen-Scans in Bezug auf die IT-Sicherheit durchführen,

… Ihre Mitarbeiter professionell schulen, bis hin zu fingierten Phishing-Kampagnen,

… Ihnen effektive Security-Software zur Verfügung stellen – denn ein reiner Virenschutz reicht längst nicht mehr aus.

Im Gegenteil! Angesichts des Cyber-Security-Problems erscheint es im ersten Moment zwar widersinnig, die eigenen Daten quasi ins Internet auszulagern. Man darf jedoch nicht vergessen: Clouds werden von Profis betrieben, die sich von morgens bis abends mit nichts anderem als IT-Sicherheit beschäftigen. Entsprechend fortgeschritten sind Schutz-Software und Firewalls.

Außerdem wird die Verantwortung für die Datensicherheit auf mehrere Schultern – die des Betreibers und die des Anwenders – verteilt. Zwischen Cloud-Anbieter und Nutzern werden vertragliche Regelungen zur Cloud Security getroffen. Durch eine konsequente Anwendung dieser Regeln lässt sich das Risiko von Hacker-Angriffen minimieren.

*** *** ***

Dieser Beitrag ist die Kurzzusammenfassung des „1. IT/Cloud/Security-Day“ der HOGAST-Gruppe am 16. September 2021. Mehr als 50 Mitglieder haben sich an der Online-Veranstaltung mit Experten der Firmen Microsoft, Kapsch und Medialine beteiligt. Es sind weitere exklusive Events dieser Art geplant – Mitglieder werden rechtzeitig per Mail oder Newsletter informiert.

Titelbild: Getty Images

5. April 2022

T: +43 (0)6246 8963 - 0

T: +43 (0)6246 8963 - 0 Fragen zu Ihrer Mitgliedschaft oder möchten auch Sie von den Angeboten der HOGAST profitieren? Kontaktieren Sie uns einfach und unverbindlich.

office@hogast.at